Понимание ALB

ALB (Another Load Balancer) — это Kubernetes Gateway на базе OpenResty с многолетним опытом эксплуатации от Alauda.

Содержание

Основные компонентыБыстрый стартРазвертывание ALB OperatorРазвертывание экземпляра ALBЗапуск демонстрационного приложенияОбщие понятия ALBAuthNetwork ModeHost Network ModeContainer Network ModeFrontendДополнительные ресурсыRulesdslxИзоляция проектовРежим проектаРежим портового проектаВзаимосвязь между ALB, ALB Instance, Frontend/FT, Rule, Ingress и ProjectIngressIngress ControllerALBALB InstanceALB-OperatorFrontend (сокращённо FT)RULEALB LeaderProjectДополнительные ресурсы:Основные компоненты

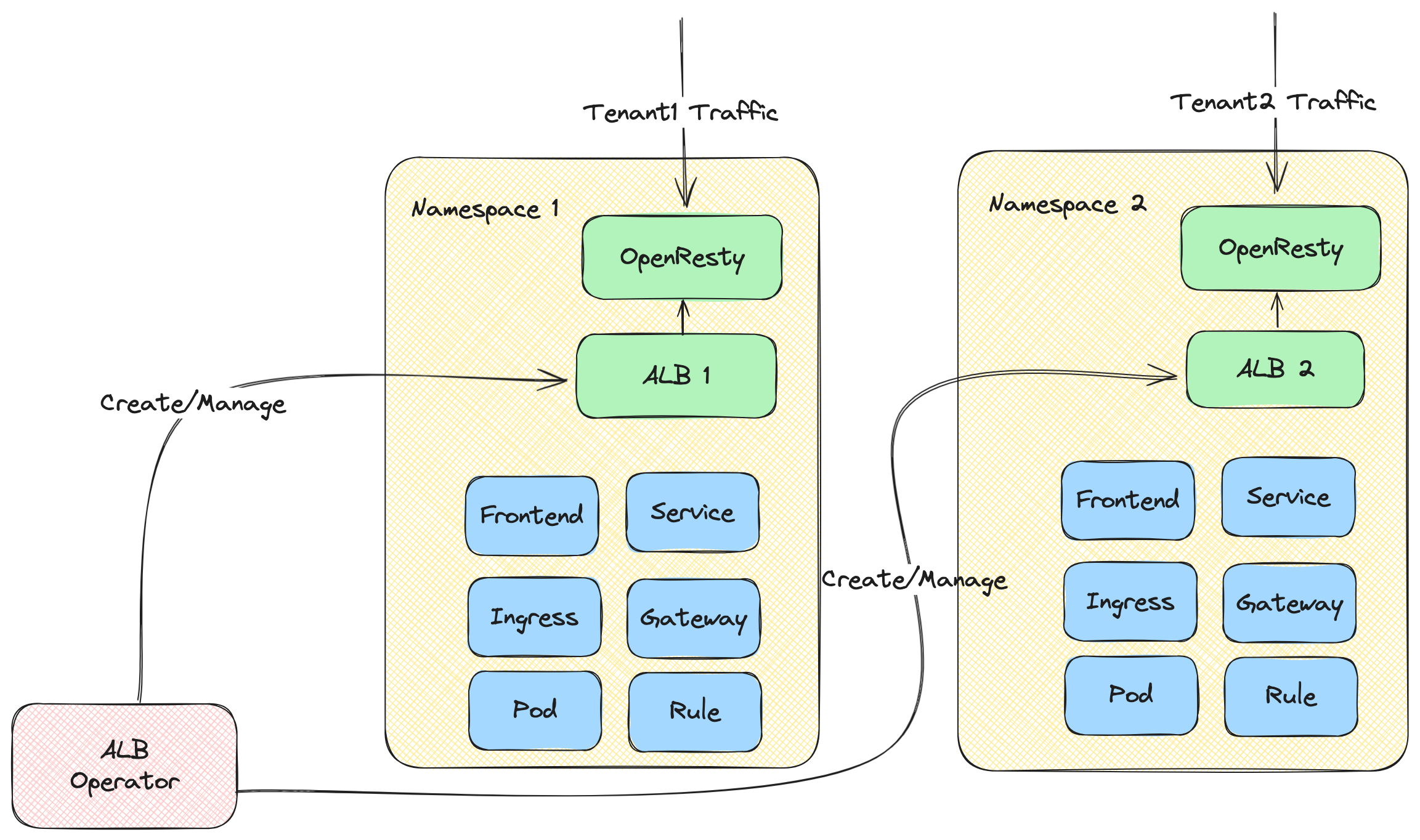

- ALB Operator: оператор, управляющий жизненным циклом экземпляров ALB. Он отвечает за наблюдение за CR ALB и создание, обновление экземпляров ALB для разных арендаторов.

- ALB Instance: экземпляр ALB включает OpenResty, который выступает в роли data plane, и Go контроллер как control plane. Go контроллер отслеживает различные CR (Ingress, Gateway, Rule и др.) и преобразует их в ALB-специфичные DSL правила. OpenResty затем использует эти DSL правила для сопоставления и обработки входящих запросов.

Быстрый старт

Развертывание ALB Operator

- Создайте кластер.

Развертывание экземпляра ALB

Запуск демонстрационного приложения

Теперь вы можете получить доступ к приложению через curl http://${ip}

Общие понятия ALB

Ниже определены общие понятия в ALB.

Auth

Auth — это механизм, выполняющий аутентификацию до того, как запрос достигнет фактического сервиса. Он позволяет обрабатывать аутентификацию на уровне ALB единообразно, без необходимости реализовывать логику аутентификации в каждом бэкенд-сервисе.

Подробнее об ALB Auth.

Network Mode

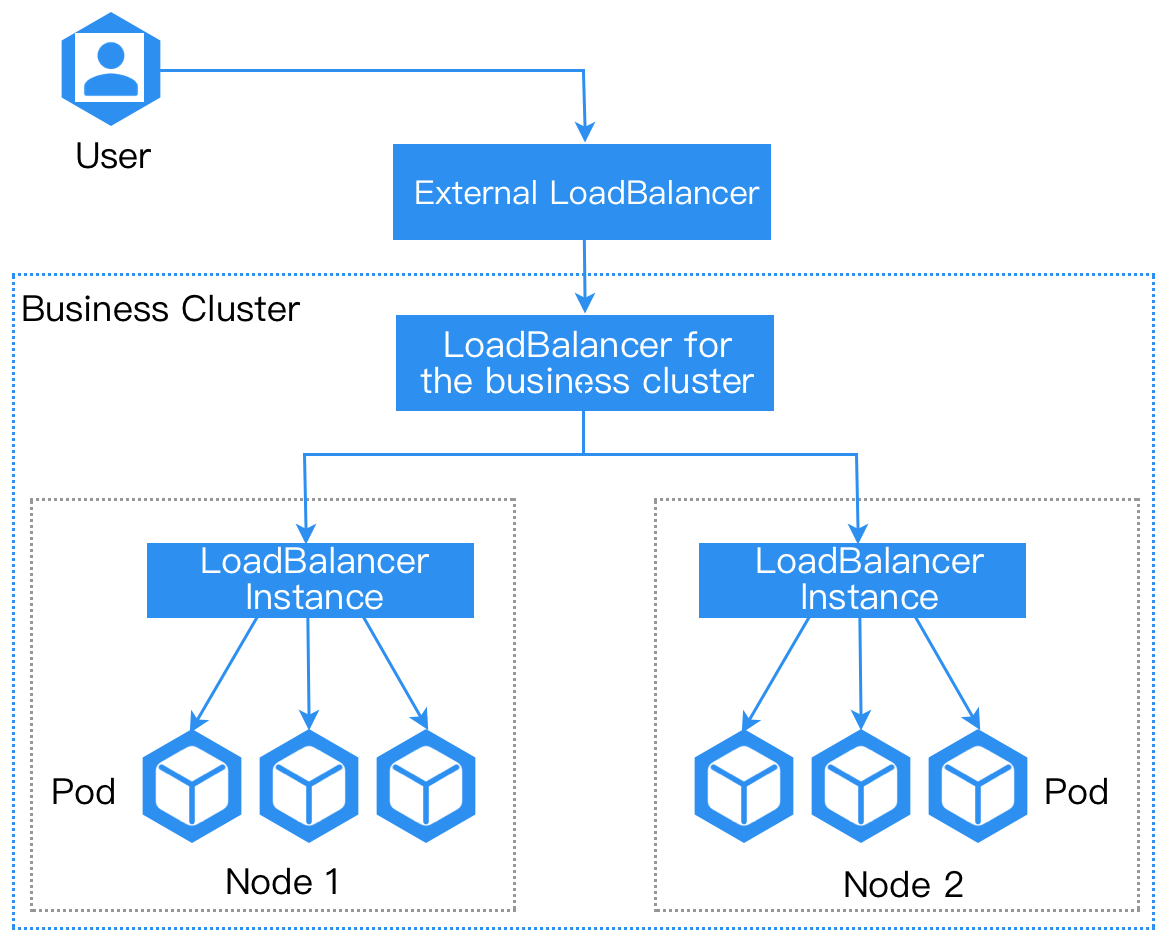

Экземпляр ALB может быть развернут в двух режимах: host network mode и container network mode.

Host Network Mode

Использует сетевой стек узла напрямую, разделяя IP-адрес и порт с узлом.

В этом режиме экземпляр балансировщика нагрузки напрямую привязывается к порту узла, без проброса портов или иной контейнерной сетевой инкапсуляции.

Чтобы избежать конфликтов портов, на одном узле разрешается развертывать только один экземпляр ALB.

В режиме host-network экземпляр ALB по умолчанию слушает все сетевые интерфейсы узла.

Преимущества:

- Максимальная сетевая производительность.

- Доступ по IP-адресу узла.

Недостатки:

- На одном узле разрешён только один экземпляр ALB.

- Возможны конфликты портов с другими процессами.

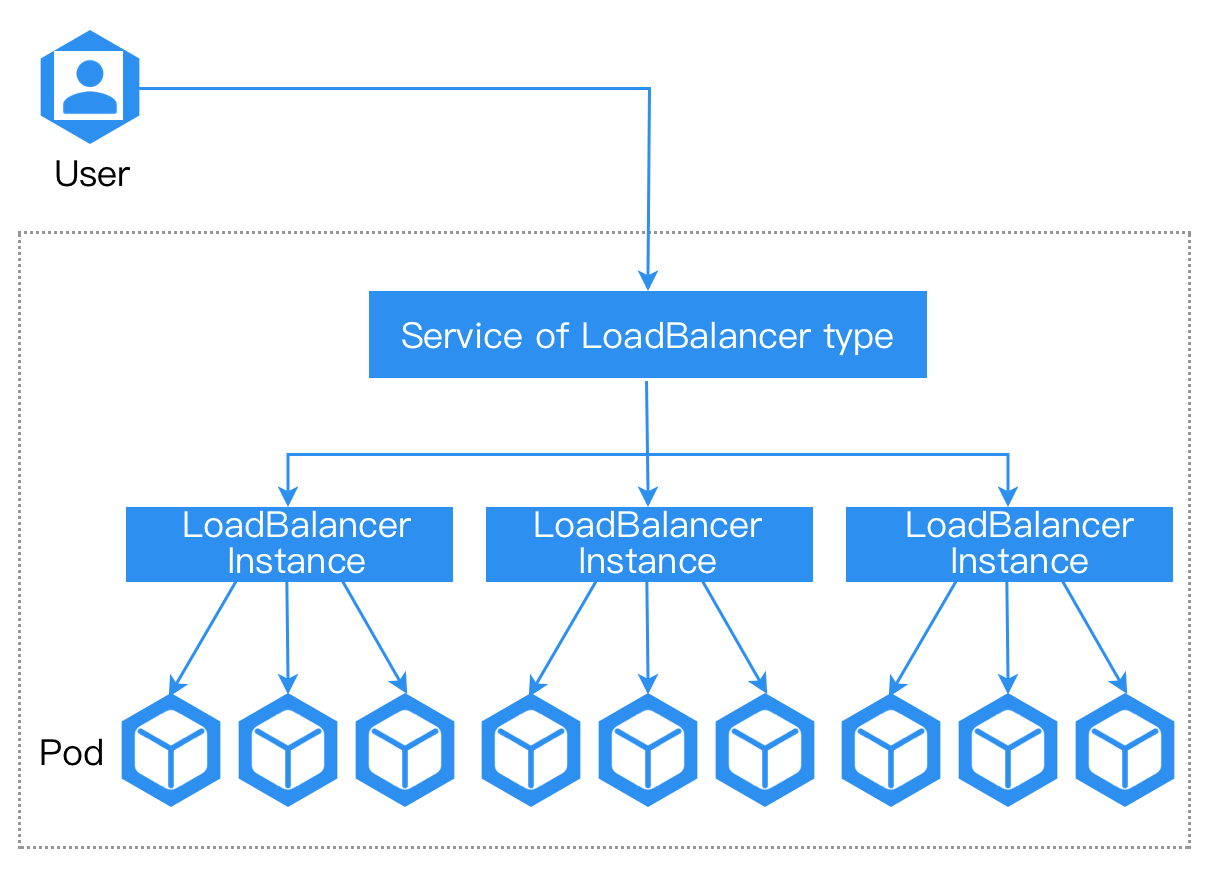

Container Network Mode

В отличие от host network mode, container network mode разворачивает ALB с использованием контейнерной сети.

Преимущества:

- Поддержка нескольких экземпляров ALB на одном узле.

- ALB интегрирован с MetalLB, который может предоставлять VIP для ALB.

- Отсутствие конфликтов портов с другими процессами.

Недостатки:

- Немного более низкая производительность.

- Доступ к ALB осуществляется через сервис LoadBalancer.

Frontend

Определён ресурс frontend (сокращённо ft), который используется для объявления всех портов, на которых должен слушать ALB.

Каждый frontend соответствует порту прослушивания на балансировщике нагрузки (LB). Frontend связывается с ALB через метки.

- Обязательно, указывает экземпляр ALB, которому принадлежит этот Frontend.

- Формат

$alb_name-$port. - Формат

$secret_ns/$secret_name. - Протокол самого Frontend.

http|https|grpc|grpcsдля l7 прокси.tcp|udpдля l4 прокси.

- Для l4 прокси

serviceGroupобязателен. Для l7 проксиserviceGroupявляется опциональным. При поступлении запроса ALB сначала пытается сопоставить его с правилами, связанными с этим Frontend. Если запрос не соответствует ни одному правилу, ALB перенаправляет его на дефолтныйserviceGroup, указанный в конфигурации Frontend. - Конфигурация

weightприменяется для алгоритмов планирования Round Robin и Weighted Round Robin.

ALB слушает ingress и автоматически создаёт Frontend или Rule. Поле source определяется следующим образом:

spec.source.typeв настоящее время поддерживает толькоingress.spec.source.name— имя ingress.spec.source.namespace— namespace ingress.

Дополнительные ресурсы

Rules

Определён ресурс rule, который описывает, как экземпляр alb должен обрабатывать запросы 7-го уровня.

С помощью Rule можно настроить сложные шаблоны сопоставления и распределения трафика. При поступлении трафика он сопоставляется с внутренними правилами и выполняется соответствующая переадресация, а также предоставляются дополнительные функции, такие как cors, url rewrite и др.

- Обязательно, указывает Frontend, которому принадлежит это правило.

- Обязательно, указывает ALB, которому принадлежит это правило.

- Аналогично Frontend.

- Аналогично Frontend.

- Чем меньше число, тем выше приоритет.

- Аналогично Frontend.

dslx

dslx — это предметно-ориентированный язык, используемый для описания критериев сопоставления.

Например, следующее правило сопоставляет запрос, который удовлетворяет всем перечисленным условиям:

- url начинается с /app-a или /app-b

- метод POST

- параметр url с именем group равен vip

- хост соответствует *.app.com

- заголовок LOCATION равен east-1 или east-2

- присутствует cookie с именем uid

- IP-адрес источника находится в диапазоне 1.1.1.1-1.1.1.100

Изоляция проектов

Для rule по умолчанию действует изоляция по проектам: каждый пользователь видит только правила своего проекта.

Режим проекта

ALB может использоваться несколькими проектами, которые могут управлять этим ALB. Все порты ALB видны этим проектам.

Режим портового проекта

Порт ALB может принадлежать разным проектам. Такой режим называется Port Project Mode. Администратор задаёт диапазон портов для каждого проекта. Пользователи проекта могут создавать порты только в пределах этого диапазона и видеть только эти порты.

Взаимосвязь между ALB, ALB Instance, Frontend/FT, Rule, Ingress и Project

LoadBalancer — ключевой компонент современных облачно-нативных архитектур, выступающий в роли интеллектуального маршрутизатора и балансировщика трафика.

Чтобы понять, как работает ALB в Kubernetes кластере, нужно разобраться в нескольких основных понятиях и их взаимосвязях:

- Сам ALB

- Frontend (FT)

- Правила (Rules)

- Ресурсы Ingress

- Проекты

Эти компоненты совместно обеспечивают гибкое и мощное управление трафиком.

Далее описано, как эти понятия взаимодействуют и какую роль играют в цепочке обработки запросов. Подробные описания каждого понятия будут рассмотрены в отдельных статьях.

В цепочке обработки запросов:

- Клиент отправляет HTTP/HTTPS/другой протокол запрос, который в итоге попадает на pod ALB, и pod (экземпляр ALB) начинает обрабатывать этот запрос.

- Экземпляр ALB находит правило, которое может сопоставиться с этим запросом.

- При необходимости модифицирует/перенаправляет/переписывает запрос согласно правилу.

- Находит и выбирает IP pod из сервисов, указанных в правиле, и пересылает запрос на pod.

Ingress

Ingress — ресурс Kubernetes, описывающий, какой запрос должен быть направлен в какой сервис.

Ingress Controller

Программа, которая понимает ресурс Ingress и проксирует запросы в сервис.

ALB

ALB — это Ingress controller.

В Kubernetes кластере мы используем ресурс alb2 для управления ALB. Вы можете использовать kubectl get alb2 -A для просмотра всех ALB в кластере.

ALB создаются пользователями вручную. Каждый ALB имеет свой IngressClass. При создании Ingress можно указать поле .spec.ingressClassName, чтобы определить, какой Ingress controller должен обрабатывать этот Ingress.

ALB Instance

ALB также представляет собой Deployment (набор pod-ов), работающий в кластере. Каждый pod называется экземпляром ALB.

Каждый экземпляр ALB обрабатывает запросы независимо, но все экземпляры разделяют Frontend (FT), Rule и другие конфигурации, принадлежащие одному ALB.

ALB-Operator

ALB-Operator — стандартный компонент, развернутый в кластере, оператор для ALB. Он создаёт/обновляет/удаляет Deployment и другие связанные ресурсы для каждого ALB согласно ресурсу ALB.

Frontend (сокращённо FT)

FT — ресурс, определённый самим ALB. Он представляет порты прослушивания экземпляра ALB.

FT может создаваться ALB-Leader или пользователем вручную.

Случаи создания FT ALB-Leader:

- Если у Ingress есть сертификат, создаётся FT 443 (HTTPS).

- Если у Ingress нет сертификата, создаётся FT 80 (HTTP).

RULE

RULE — ресурс, определённый самим ALB. Он выполняет ту же роль, что и Ingress, но более специфичен. RULE уникально связан с FT.

RULE может создаваться ALB-Leader или пользователем вручную.

Случаи создания RULE ALB-Leader:

- Синхронизация Ingress в RULE.

ALB Leader

Из нескольких экземпляров ALB выбирается один лидер. Лидер отвечает за:

- Преобразование Ingress в Rules. Для каждого пути в Ingress создаётся Rule.

- Создание необходимых FT для Ingress. Например, если у Ingress есть сертификат, создаётся FT 443 (HTTPS), если нет — FT 80 (HTTP).

Project

С точки зрения ALB, Project — это набор namespace.

В ALB можно настроить один или несколько Projects. При преобразовании Ingress в Rules ALB Leader игнорирует Ingress из namespace, не входящих в Project.