Сетевой граф

Сетевой граф в Alauda Security Service предоставляет как общую, так и детальную видимость развертываний, сетевых потоков и сетевых политик в вашей среде. Используйте его, чтобы понимать взаимодействие workload, анализировать наблюдаемый и потенциальный трафик, а также оценивать покрытие сетевыми политиками.

Alauda Security Service анализирует сетевые политики в каждом защищенном кластере, показывает, какие развертывания могут взаимодействовать друг с другом, и выделяет доступ к внешним сетям. Сервис также отслеживает запущенные развертывания и характер их трафика.

Содержание

Сущности в сетевом графеВнутренние сущностиВнешние сущностиСетевые компонентыСетевые потокиСетевые политикиСоветы по использованию сетевого графаСценарии для внутренних сущностейПросмотр сведений о развертываниях в namespaceПросмотр сетевых политикУправление CIDR blocksСущности в сетевом графе

Внутренние сущности

Внутренние сущности представляют соединения между развертыванием и IP-адресом в пределах частного адресного пространства, как определено в RFC 1918. Дополнительные сведения см. в разделе «Соединения, связанные с внутренними сущностями».

Внешние сущности

Внешние сущности представляют соединения между развертыванием и IP-адресом за пределами частного адресного пространства, как определено в RFC 1918. Дополнительные сведения см. в разделе «Внешние сущности и соединения в сетевом графе».

Сетевые компоненты

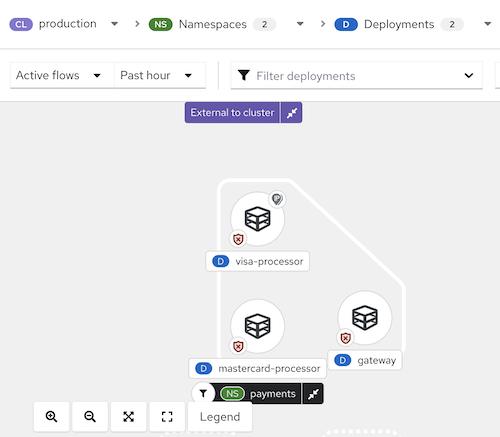

В текущем интерфейсе верхние элементы управления:

- CL — область кластера

- NS — область namespace

- D — область развертывания

- Manage CIDR blocks

- Network policy generator

- Active flows

- Past hour

- Display options

- Legend

Сначала выберите кластер, затем сузьте представление с помощью namespace и развертываний. Если namespace не выбран, страница может оставаться в состоянии Пока нечего отображать до тех пор, пока вы не выберете хотя бы один namespace. После выбора namespace граф отображает видимые узлы namespace и развертываний и включает фильтрацию развертываний через поле Filter deployments.

Важно: Текущий интерфейс предупреждает, что эта версия несовместима с

AdminNetworkPolicy (ANP),BaselineAdminNetworkPolicy (BANP)или сетевыми ресурсами, специфичными для CNI. Если такие ресурсы присутствуют, метки изоляции и сгенерированные сетевые политики могут отображаться некорректно.

Сетевые потоки

Сетевой граф поддерживает два типа визуализации потоков:

- Активный трафик: отображает наблюдаемый трафик в реальном времени для выбранного namespace или развертывания. Можно настроить временной период для отображаемых данных.

- Неактивные потоки: показывает потенциальные потоки, разрешенные вашими сетевыми политиками, помогая определить, где могут потребоваться дополнительные политики для более строгой изоляции.

В текущем представлении графа при выборе namespace, например cert-manager, отображается узел namespace вместе с связанными развертываниями и внутренними сущностями в выбранном временном окне.

Сетевые политики

Можно просматривать существующие политики для выбранного компонента или выявлять компоненты без политик. Сетевой граф также поддерживает рабочие процессы генерации и симуляции политик через Network policy generator.

Вы можете взаимодействовать с сетевым графом, чтобы просматривать дополнительные сведения об элементах и выполнять такие действия, как добавление сетевого потока в вашу базовую линию.

Рисунок 1. Пример сетевого графа

Советы по использованию сетевого графа

- Откройте легенду, чтобы узнать о символах, используемых для namespace, развертываний и соединений.

- Используйте элемент управления отображением, чтобы показывать или скрывать аннотации графа в зависимости от текущего представления.

- Alauda Security Service обнаруживает изменения в сетевом трафике, например присоединение или отключение узлов. При обнаружении изменений появляется уведомление с количеством доступных обновлений. Щелкните уведомление, чтобы обновить граф.

В текущей легенде граф поясняет следующие видимые категории:

- Типы узлов, включая Deployment и External CIDR block

- Типы namespace, включая Filtered namespace, Related namespace и Related namespace grouping

- Типы развертываний, включая Filtered deployment

- Значки развертываний, включая:

- Обнаружен аномальный трафик

- Связано с внешними сущностями

- Изолировано правилами сетевой политики

- Весь трафик разрешен (нет сетевых политик)

- Есть только входящая сетeвая политика

- Есть только исходящая сетевая политика

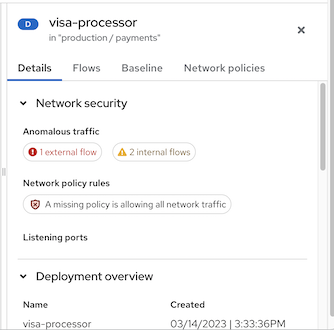

При щелчке по элементу в графе боковая панель со сворачиваемыми разделами показывает подробные сведения об этом элементе. Можно просматривать:

- Развертывания

- Namespace

- Внешние сущности

- CIDR blocks

- Внешние группы

Боковая панель отображает соответствующую информацию в зависимости от выбранного элемента. Метка D или NS рядом с именем элемента (например, "visa-processor") указывает, является ли он развертыванием или namespace. Ниже приведен пример боковой панели для развертывания:

Рисунок 2. Пример боковой панели для развертывания

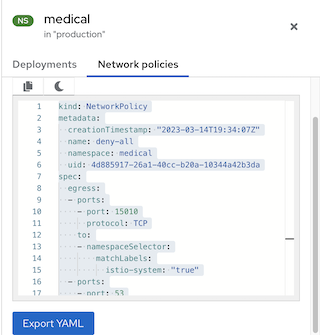

При просмотре namespace боковая панель может включать поле поиска, контекст развертываний и доступную информацию, связанную с сетевыми политиками, для выбранной области.

Рисунок 3. Пример боковой панели для namespace

Сценарии для внутренних сущностей

К распространенным сценариям соединений внутренних сущностей относятся:

- Изменение IP-адреса или удаление развертывания, принимающего соединения (сервера), при том что клиент по-прежнему пытается подключиться к нему

- Развертывание, взаимодействующее с API оркестратора

- Развертывание, взаимодействующее с помощью сетевого плагина CNI (например, Calico)

- Перезапуск Sensor, приводящий к сбросу сопоставления IP-адресов с предыдущими развертываниями (например, когда Sensor не распознает IP-адреса прошлых сущностей или прошлые IP-адреса существующих сущностей)

- Соединение, связанное с сущностью, не управляемой оркестратором (иногда отображается как outside the cluster), но использующей IP-адрес из частного адресного пространства, как определено в RFC 1918

Внутренние сущности обозначаются значком. При нажатии на Internal entities отображаются потоки для этих сущностей.

Просмотр сведений о развертываниях в namespace

Чтобы просмотреть сведения о развертываниях в namespace:

- В портале Alauda Security Service перейдите в Network Graph и выберите свой кластер из раскрывающегося списка.

- Щелкните список Namespaces и используйте поле поиска, чтобы найти namespace, или выберите отдельные namespace.

- Щелкните список Deployments и используйте поле поиска, чтобы найти развертывание, или выберите отдельные развертывания для отображения в сетевом графе.

- В сетевом графе щелкните развертывание, чтобы открыть информационную панель.

- Изучите сведения о развертывании, информацию о наблюдаемых потоках, контекст, связанный с базовой линией, или сведения, связанные с сетевыми политиками, доступные для выбранного развертывания.

Ресурсы Kubernetes NetworkPolicy используют метки для выбора pods и определения правил для разрешенного входящего и исходящего трафика. Alauda Security Service обнаруживает и отображает эту информацию непосредственно в сетевом графе.

Просмотр сетевых политик

Чтобы просмотреть сетевые политики:

- В портале Alauda Security Service перейдите в Network Graph и выберите свой кластер из раскрывающегося списка.

- Щелкните список Namespaces и выберите отдельные namespace, или используйте поле поиска, чтобы найти namespace.

- Щелкните список Deployments и выберите отдельные развертывания, или используйте поле поиска, чтобы найти развертывание.

- В сетевом графе щелкните развертывание, чтобы открыть информационную панель.

- В области сведений для выбранного развертывания или namespace просмотрите доступную сводную информацию по безопасности сети, включая:

- Есть ли в сети политики, регулирующие входящий или исходящий трафик

- Отсутствуют ли в вашей сети политики, из-за чего разрешен весь входящий или исходящий трафик

- Откройте доступные сведения о политике или представление YAML, когда выбранный ресурс предоставляет данные о сетевой политике.

Управление CIDR blocks

Можно указать пользовательские CIDR blocks или настроить отображение автоматически обнаруженных CIDR blocks в сетевом графе.

Чтобы управлять CIDR blocks:

- В портале Alauda Security Service перейдите в Network Graph, затем выберите Manage CIDR blocks.

- Можно:

- Переключить Auto-discovered CIDR blocks, чтобы скрыть или показать автоматически обнаруженные диапазоны CIDR в сетевом графе.

- Добавить пользовательский CIDR block, указав CIDR name и CIDR address, затем щелкнув Add CIDR block.

- Щелкнуть Update configuration, чтобы сохранить изменения, или Cancel, чтобы выйти без сохранения.

Примечание: Скрытие автоматически обнаруженных CIDR blocks применяется ко всем кластерам, а не только к текущему выбранному кластеру.