Network Graph

Network graph в Alauda Container Security предоставляет как обзорные, так и детальные сведения о развертываниях, сетевых потоках и сетевых политиках в вашей среде. Он помогает визуализировать, как взаимодействуют рабочие нагрузки, отслеживать текущий и потенциальный сетевой трафик, а также эффективно управлять политиками безопасности сети.

Alauda Container Security анализирует все сетевые политики в каждом защищённом кластере, показывая, какие развертывания могут взаимодействовать друг с другом и какие имеют доступ к внешним сетям. Также отслеживаются запущенные развертывания и их сетевой трафик. Network graph отображает следующие основные элементы:

Содержание

Entities in the Network GraphInternal EntitiesExternal EntitiesNetwork ComponentsNetwork FlowsNetwork PoliciesTips for Using the Network GraphScenarios for Internal EntitiesViewing Deployment Details in a NamespaceViewing Network PoliciesManaging CIDR BlocksEntities in the Network Graph

Internal Entities

Internal entities представляют соединения между развертыванием и IP-адресом внутри приватного адресного пространства, определённого в RFC 1918. Подробнее см. в разделе «Connections involving internal entities».

External Entities

External entities представляют соединения между развертыванием и IP-адресом за пределами приватного адресного пространства, определённого в RFC 1918. Подробнее см. в разделе «External entities and connections in the network graph».

Network Components

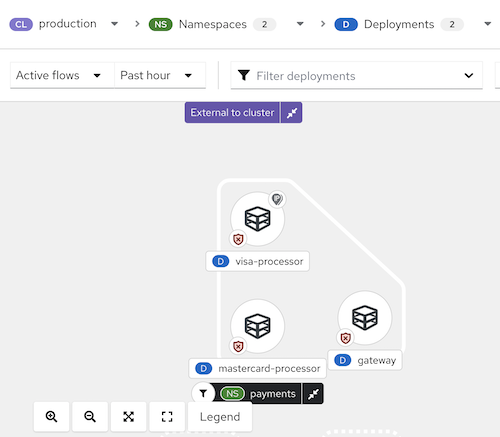

Вы можете использовать верхнее меню для выбора пространств имён (метка NS) и развертываний (метка D) для отображения на графе выбранного кластера (метка CL). Развертывания можно дополнительно фильтровать по CVE, меткам или образам с помощью выпадающего списка.

Network Flows

Network graph поддерживает два типа визуализации потоков:

- Active traffic: отображает наблюдаемый, реальный трафик для выбранного пространства имён или развертывания. Вы можете настроить период времени для отображаемых данных.

- Inactive flows: показывает потенциальные потоки, разрешённые вашими сетевыми политиками, что помогает выявить, где могут потребоваться дополнительные политики для более строгой изоляции.

Network Policies

Вы можете просматривать существующие политики для выбранного компонента или выявлять компоненты без политик. Network graph также позволяет симулировать сетевые политики. Подробнее см. в разделе «Simulating network policies from the network graph».

Вы можете взаимодействовать с network graph, чтобы просмотреть подробности об элементах и выполнять действия, например, добавлять сетевой поток в вашу baseline.

Figure 1 Network graph example

Tips for Using the Network Graph

- Откройте легенду, чтобы узнать о символах, используемых для пространств имён, развертываний и соединений.

- Используйте выпадающее меню опций отображения, чтобы показать или скрыть иконки, такие как значок статуса сетевой политики, значок активного внешнего трафика и метки портов/протоколов для ребер соединений.

- Alauda Container Security обнаруживает изменения в сетевом трафике, например, когда узлы присоединяются или покидают сеть. При обнаружении изменений появляется уведомление с количеством доступных обновлений. Нажмите на уведомление, чтобы обновить граф.

При клике на элемент графа открывается боковая панель с раскрывающимися разделами, содержащая подробную информацию об этом элементе. Вы можете выбрать:

- Развертывания

- Пространства имён

- Внешние сущности

- CIDR-блоки

- Внешние группы

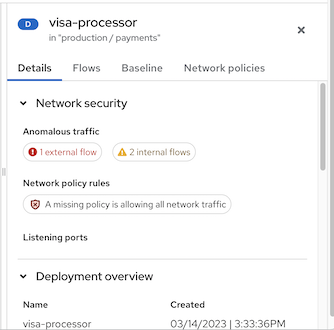

Боковая панель отображает соответствующую информацию в зависимости от вашего выбора. Метка D или NS рядом с именем элемента (например, «visa-processor») указывает, является ли он развертыванием или пространством имён. Ниже приведён пример боковой панели для развертывания:

Figure 2 Side panel for a deployment example

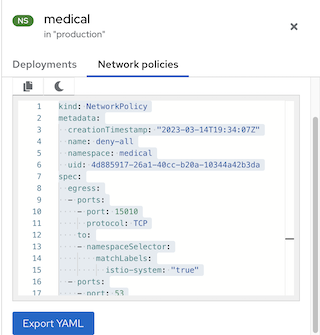

При просмотре пространства имён боковая панель включает строку поиска и список развертываний. Вы можете кликнуть на развертывание, чтобы просмотреть его информацию. Также на боковой панели есть вкладка Network policies, где можно просматривать, копировать или экспортировать любую сетевую политику, определённую в этом пространстве имён.

Figure 3 Side panel for a namespace example

Scenarios for Internal Entities

Распространённые сценарии для соединений внутренних сущностей включают:

- Изменение IP-адреса или удаление развертывания, принимающего соединения (сервер), в то время как клиент всё ещё пытается к нему подключиться

- Развертывание, взаимодействующее с API оркестратора

- Развертывание, использующее сетевой CNI-плагин (например, Calico)

- Перезапуск Sensor, приводящий к сбросу сопоставления IP-адресов с предыдущими развертываниями (например, когда Sensor не распознаёт IP-адреса прошлых сущностей или прошлые IP-адреса существующих сущностей)

- Соединение с участием сущности, не управляемой оркестратором (иногда обозначаемой как outside the cluster), но использующей IP-адрес из приватного адресного пространства, определённого в RFC 1918

Внутренние сущности обозначаются иконкой. При клике на Internal entities отображаются потоки для этих сущностей.

Viewing Deployment Details in a Namespace

Чтобы просмотреть детали развертываний в пространстве имён:

- В портале Alauda Container Security перейдите в Network Graph и выберите ваш кластер из выпадающего списка.

- Нажмите на список Namespaces и используйте поле поиска для нахождения пространства имён или выберите отдельные пространства имён.

- Нажмите на список Deployments и используйте поле поиска для нахождения развертывания или выберите отдельные развертывания для отображения на network graph.

- На network graph кликните по развертыванию, чтобы открыть панель информации.

- Перейдите на вкладки Details, Flows, Baseline или Network policies для просмотра соответствующей информации.

Ресурсы Kubernetes NetworkPolicy используют метки для выбора подов и определения правил, указывающих, какой трафик разрешён к выбранным подам или от них. Alauda Container Security обнаруживает и отображает информацию о сетевых политиках для всех ваших Kubernetes кластеров, пространств имён, развертываний и подов на network graph.

Viewing Network Policies

Чтобы просмотреть сетевые политики:

- В портале Alauda Container Security перейдите в Network Graph и выберите ваш кластер из выпадающего списка.

- Нажмите на список Namespaces и выберите отдельные пространства имён или используйте поле поиска для нахождения пространства имён.

- Нажмите на список Deployments и выберите отдельные развертывания или используйте поле поиска для нахождения развертывания.

- На network graph кликните по развертыванию, чтобы открыть панель информации.

- На вкладке Details в разделе Network security вы можете просмотреть сводные сообщения о правилах сетевой политики, включая:

- Наличие в сети политик, регулирующих входящий или исходящий трафик

- Отсутствие политик в вашей сети, из-за чего разрешён весь входящий или исходящий трафик

- Чтобы просмотреть YAML-файл сетевых политик, кликните на правило политики или на вкладку Network policies.

Managing CIDR Blocks

Вы можете указать пользовательские CIDR-блоки или настроить отображение автоматически обнаруженных CIDR-блоков на network graph.

Чтобы управлять CIDR-блоками:

- В портале Alauda Container Security перейдите в Network Graph, затем выберите Manage CIDR Blocks.

- Вы можете:

- Переключить опцию Auto-discovered CIDR blocks, чтобы скрыть автоматически обнаруженные CIDR-блоки на network graph.

Примечание: Скрытие автоматически обнаруженных CIDR-блоков применяется ко всем кластерам, а не только к выбранному в network graph.

- Добавить пользовательский CIDR-блок:

- Введите имя CIDR и адрес CIDR в соответствующие поля. Чтобы добавить ещё блоки, нажмите Add CIDR block и введите информацию для каждого блока.

- Нажмите Update Configuration для сохранения изменений.

- Переключить опцию Auto-discovered CIDR blocks, чтобы скрыть автоматически обнаруженные CIDR-блоки на network graph.